самые лучшие алгоритмы шифрования

Какой алгоритм шифровки выбрать для защиты информации?

В общем, возникла идея о том, чтобы каждый пользователь интернета мог хранить свою информацию в безопасном месте и быть уверенным на 90%, что его информацию не расшифруют.

Хочу сделать свой проект независимый ни от кого, где люди смогут хранить свои данные и прочую информацию, зная, что их информация очень хорошо зашифрована.

Да, возможно идея и параноидальна. Но сейчас такое время, где твоя личная информация может находиться у третьих лиц, пока ты спишь. Вот и решил сделать такой проект для себя и других.

Я все обдумал, как будет работать защита и проект. Какая будет авторизация. Дизайн и прочее-прочее. Был свой сайт хакерской тематики и программирования, не мало видел примеров как взламывают защиты и что используют, вот анализируя все это и обдумал свою защиту. Хочу сделать 2-3 этапную авторизацию и т.п. защиту, перед входом в кабинет. Все это я могу сделать, проблема в том, что не могу определиться, пользоваться уже готовыми алгоритмами или что очень бессмысленно, придумать свой, на что у меня и нет знаний 🙂

P.S: Прошу вас заранее! Пишите комментарии без стеба и подобных комментариев, ибо мне нужно грамотное мнение эксперта.

Вот скажите, при виде сейфа у Вас какие ассоциации возникают? Скорее всего Вы не подумаете, что там может быть бутерброд с колбасой, или, например, «счастливый» билетик. Вот. Скорее всего там обязательно что-то ценное. документы какие-нибудь важные, которые могут послужить материалом для шантажа, ну и т.д. и т.п. Вот точно так же и с зашифрованными файлами, каналами передачи данных, жесткими дисками.

— Хочешь спрятать? Положи на самое видное место.

Я бы Вас направил по этому руслу. Обратитесь к стеганографии. Это не криптография, хотя и ее можно применить в рамках стеганографии.

Какие алгоритмы шифрования наиболее безопасны?

Шифрование превратилось в модное словечко. Мы все время слышим, как шифрование может защитить нас от прослушивания и слежки. Многие пользователи интернета используют зашифрованные приложения, электронную почту, мессенджеры или VPN для защиты своего соединения.

Между тем, правительства имеют свои представления о зашифрованных услугах — они хотят получить полный доступ к различным учетным записям в чрезвычайных ситуациях. И именно поэтому они требуют предоставлять бэкдоры к зашифрованным услугам через законодательство. Естественно, эти новые законы привлекают большое внимание СМИ, ставя шифрование в центр внимания.

В интернете повсюду мы можем наткнуться на множество случайных букв и цифр, указывающих на шифрование — ECC, XChacha20, AES-256, RC6, 2DES, QUAD или DSA. Но если вы обычный пользователь, заботящийся о своей конфиденциальности и безопасности, все эти аббревиатуры будет трудно переварить в одиночку. Будем надеяться, что некоторые пояснения помогут вам лучше их понять.

Различные типы алгоритмов шифрования

Существует достаточно много алгоритмов шифрования. Поэтому стоит рассмотреть наиболее распространенные из них.

Это алгоритм асимметричного шифрования нового поколения. Он также используется для генерации ключей шифрования и создания безопасных соединений для безопасной передачи данных. ECC намного быстрее и безопаснее, чем RSA или DSA. Он использует более короткие ключи, чем RSA, которые так же сложно взломать. Например, 512-битный ECC ключ так же безопасен, как и 15360-битный RSA ключ, но поскольку он намного короче, то потребляет значительно меньше вычислительной мощности для его генерации. ECC используется не так часто, как RSA, поскольку он относительно новый, к тому же RSA легче реализовать.

XChaCha20

Это алгоритм симметричного шифрования, который был разработан Даниэлем Бернштейном. Как и ECC, он относительно новый, но уже зарекомендовал себя как очень безопасный, надежный и быстрый алгоритм. ChaCha является потоковым шифром, что означает, что он шифрует данные бит за бит по мере их поступления. Благодаря этому ChaCha намного быстрее любого блочного шифра и не нуждается в аппаратном обеспечении или большой вычислительной мощности. Это также является причиной того, что ChaCha не подвержен временным атакам, в отличие от некоторых блочных шифров.

RC6 (предыдущие версии-RC4 и RC5)

Это алгоритм симметричного (закрытый ключ) шифрования. Получатель зашифрованных данных может получить доступ к ним только с помощью закрытого ключа, совместно используемого отправителем. RC6 не предназначен для общего пользования и имеет ограничения по объему данных, которые могут быть зашифрованы. Нет никаких известных атак, которые бы ослабили RC6 до такой степени, чтобы взлом был реально осуществим.

Это еще один симметричный алгоритм, который шифрует данные в одном блоке фиксированного размера за один раз. AES может иметь ключи различной длины, например, AES-128, AES-192 или AES-256. Несмотря на то, что 128-битный алгоритм эффективен и безопасен, службы шифрования чаще используют AES-192 для обеспечения максимальной безопасности.

Triple DES

Это более новая версия стандарта шифрования данных, которая широко используется финансовыми службами. Этот алгоритм использует 56-битный ключ, но шифрует данные три раза, превращая их в 168-битный ключ. Однако некоторые эксперты утверждают, что это больше похоже на 112-битный ключ. Процесс тройного шифрования делает его намного медленнее по сравнению с другими алгоритмами. Также, из-за того, что в нем используются более короткие блоки данных, это может быть проще для расшифровки и утечки данных. По мере появления более современных и быстрых технологий, технология DES постепенно сворачивается.

Blowfish

Это метод шифрования закрытого ключа, разработанный Брюсом Шнайером. Он был введен в 1993 году как быстрая, безлицензионная альтернатива другим популярным в то время алгоритмам шифрования. Многие криптографы все еще изучают этот алгоритм и пытаются подтвердить, что он защищен от взлома.

В качестве алгоритма асимметричного шифрования (открытого ключа) он использует два ключа: открытый и закрытый. Открытый ключ применяется для шифрования данных, а закрытый — для их расшифровки. RSA широко распространен, но не для шифрования реальных данных, проходящих через интернет. Вместо этого, он используется для шифрования ключей другого алгоритма, особенно когда вам нужно поделиться своим личным ключом. Сообщается, что 768-битный RSA ключ был взломан, но в настоящее время большинство RSA ключей — 2048-битный и 4096-битный. Это делает его более безопасным для шифрования, но работает он очень медленно.

Diffie-Hellman

Это один из первых протоколов для безопасного обмена ключами по публичному каналу. Как и RSA, Diffie-Hellman полагается на крайнюю сложность больших простых чисел. Обычно он используется для систем SSL, SSH, PGP и других систем PKI (инфраструктура открытых ключей). Поэтому каждый раз, когда вы заходите на веб-сайт со значком замка рядом с его URL-адресом, это означает, что ваше устройство использует Diffie-Hellman.

Это еще один алгоритм открытого ключа. NIST предложил его для безопасной электронной подписи еще в 1991 году. Как и все методы асимметричного шифрования, этот алгоритм имеет частную и публичную части в своем процессе кодирования. Лицо, которое подписывает, является частным, а лицо, которое проверяет подпись, является публичным. DSA в настоящее время используется как в неклассифицированных, так и в засекреченных сообщениях.

El Gamal

Это алгоритм шифрования с открытым ключом, созданный в 1984 г. Тахером Эль-Гамалем. Это упрощенный алгоритм Diffie-Hellman, позволяющий шифровать в одном направлении без необходимости активного участия второй стороны. Ключевым недостатком этого алгоритма является то, что шифрованный текст в два раза длиннее открытого текста. А наибольшим преимуществом является то, что один и тот же текст создает другой зашифрованный текст каждый раз, когда он шифруется. Неоднократно было доказано, что это очень безопасный метод шифрования.

Какие типы алгоритмов шифрования наиболее безопасны?

На этот вопрос нет простого ответа. Большинство экспертов по кибербезопасности скажут вам, что многое зависит от того, где и как используется каждый алгоритм. Каждый метод шифрования имеет свои минусы и плюсы. Поэтому во многих случаях асимметричное шифрование необходимо использовать в сочетании с симметричным.

В настоящее время AES является самым популярным симметричным алгоритмом, используемым во многих службах шифрования. Он также признан стандартом во многих странах. Однако все больше технических гигантов начинают использовать более новые алгоритмы, такие как ChaCha.

Но симметричное шифрование имеет свои недостатки — закрытый ключ должен быть отправлен получателю. Именно здесь в игру вступают асимметричные алгоритмы. Поэтому, на сегодняшний день будет лучше использовать ECC в сочетании с ChaCha для обеспечения пуленепробиваемой безопасности и наслаждаться душевным спокойствием.

ИТ База знаний

Полезно

— Онлайн генератор устойчивых паролей

— Онлайн калькулятор подсетей

— Руководство администратора FreePBX на русском языке

— Руководство администратора Cisco UCM/CME на русском языке

— Руководство администратора по Linux/Unix

Навигация

Серверные решения

Телефония

FreePBX и Asterisk

Настройка программных телефонов

Корпоративные сети

Протоколы и стандарты

Типы шифрования в России и за рубежом

3DES/AES, ГОСТ, Магма, Кузнечик

Зачем нужно шифрование и насколько оно важно?

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Алгоритм 3DES или Triple DES

Алгоритм AES

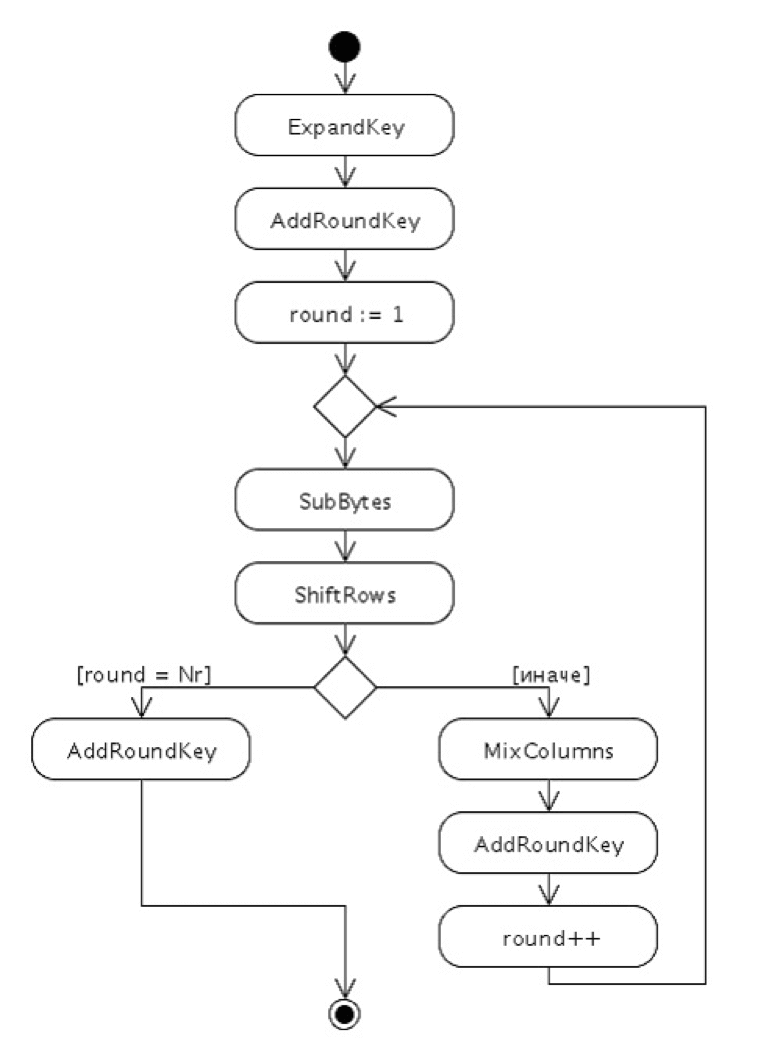

Специалисты не раз отмечали, что в отличие от других шифров AES имеет простое математическое описание, но такие высказывания подвергались критике и опровергались математиками с указаниями ошибок в уравнениях. Тем не менее, Агентство Национальной Безопасности США рекомендует AES для защиты самых важных сведений, составляющих государственную тайну, а это тоже отличный показатель надежности. Ниже приведена блок-схема шифрования AES.

Отметим, что разработка алгоритмов шифрования дело не столь сложное, как кажется на первый взгляд. Например, по заверению многих студентов при прохождении предмета «основы криптографии» они разрабатывали собственные «несложные» алгоритмы, наподобие DES. Кстати, все тот же DES имеет множество «клонов» с небольшими нововведениями разработчиков в России и других странах.

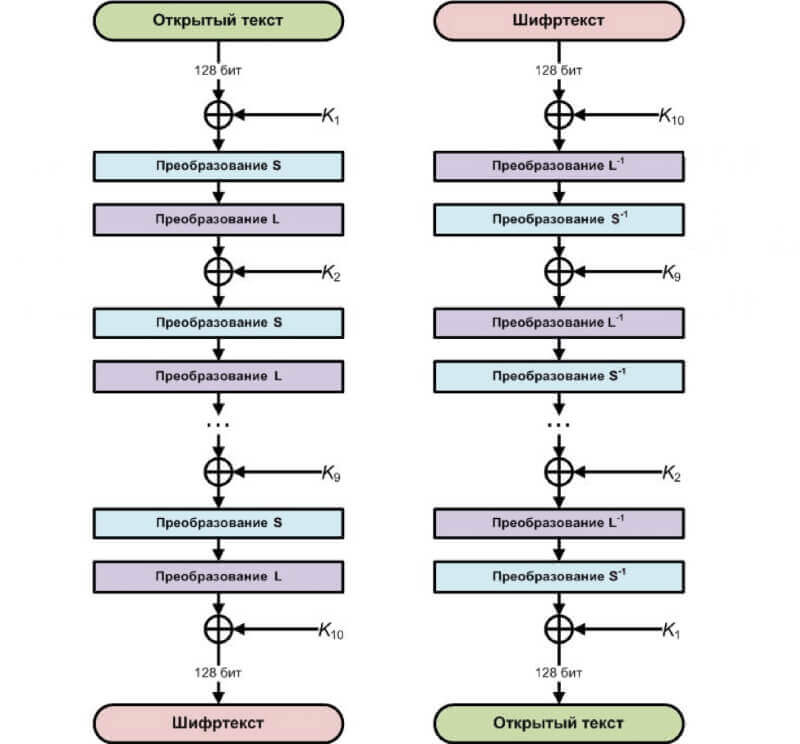

Российские алгоритмы шифрования

Одним из первых шифров, который утверждался официально, стал принятый в 1990 году ГОСТ 28147-89, разработанный на все той же сети Фейстеля. Конечно, алгоритм был разработан почти на целое поколение раньше, и использовался в КГБ СССР, просто необходимость его обнародования возникла только в эпоху цифровых данных. Официально открытым шифр стал только в 1994 году. Шифр «Калина» (тот же ГОСТ 28147-89 для России и ДСТУ ГОСТ 28147:2009 для Украины) будет действовать до 2022 года. За этот период он постепенно будет замещен более современными системами шифрования, такими, как «Магма» и «Кузнечик», поэтому для более подробного обзора в этой статье интересны именно они.

Помимо шифрования данных «Кузнечик» и «Магма» могут быть использованы для генерации ключей. Кстати, именно в этом была обнаружена их уязвимость. Так, на конференции CRYPTO 2015 группа специалистов заявила, что методом обратного проектирования им удалось раскрыть алгоритм генерации ключей, следовательно, они не являются случайной последовательностью, а вполне предсказуемы. Тем не менее, «Кузнечик» вполне может использоваться для ручного ввода ключа, а это полностью нивелирует данную уязвимость.

Любительские разработки

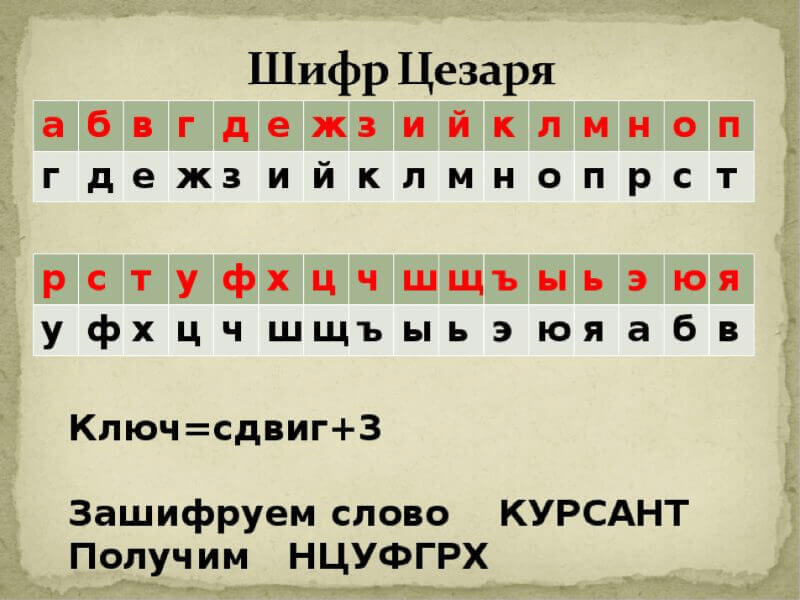

Способов шифровать данные огромное множество и все их можно разделить на шифр замены и шифр перестановки, а также комбинацию этих обоих способов.

Алгоритмы шифрования и криптовалюты

Совершенствование алгоритмов шифрования стало одним из основных факторов возникновения всемирного бума криптовалют. Сейчас уже очевидно, что технология блокчейн (в основе нее лежат все те же алгоритмы шифрования) будет иметь очень широкое применение в будущем.

Для выработки криптовалют (майнинга) используются разнообразные компьютерные мощности, которые могут быть использованы для взлома различных алгоритмов шифрования. Именно поэтому в криптовалютах второго и последующих поколений эту уязвимость постепенно закрывают. Так Биткоин (криптовалюта первого поколения) использует для майнинига брутфорс SHA-256 и майнинг-ферма с небольшой перенастройкой может быть использована для взлома данного алгоритма. Эфириум, уже имеет свой собственный алгоритм шифрования, но у него другая особенность. Если для биткоина используются узкоспециализированные интегральные микросхемы (асики), неспособные выполнять никаких других операций, кроме перебора хешей в SHA-256, то эфириум «майнится» уже на универсальных процессорах с CUDA-ядрами. Не забываем, что криптовалюты только начали свое шествие по миру и в недалеком будущем эти недостатки будут устранены.

Плата ASIC-майнера содержит одинаковые ячейки со специализированными процессорами для перебора строк по алгоритму шифрования SHA-256

Алгоритмы шифрования и квантовый компьютер

Сделав обзор по современным алгоритмам шифрования, нельзя не упомянуть такую тему, как квантовый компьютер. Дело в том, что его создатели то и дело упоминают о «конце всей криптографии», как только квантовый компьютер заработает. Это было бы недостойно обсуждения в технических кругах, но такие заявления поступают от гигантов мировой индустрии, например транснациональной корпорации Google. Квантовый компьютер обещает иметь чрезвычайно высокую производительность, которая сделает бесполезной криптографию, так как любое шифрование будет раскрываться методом брутфорса. Учитывая, что на шифровании, в некотором смысле, стоит современный мир, например финансовая система, государства, корпорации, то изобретение квантового компьютера изменит мир почти также, как изобретение вечного двигателя, ибо у человечества уже не будет основного способа скрывать информацию. Пока, что, заявления о работающей модели квантового компьютера оставим для обсуждения учеными. Очевидно, что до работающей модели еще очень далеко, так, что криптографические алгоритмы продолжат нести свою службу по защите информации во всем мире.

Онлайн курс по Кибербезопасности

Изучи хакерский майндсет и научись защищать свою инфраструктуру! Самые важные и актуальные знания, которые помогут не только войти в ИБ, но и понять реальное положение дел в индустрии

Современные алгоритмы шифрования

Сергей Панасенко,

начальник отдела разработки программного обеспечения фирмы «Анкад»,

develop@ancud.ru

Основные понятия

Процесс преобразования открытых данных в зашифрованные и наоборот принято называть шифрованием, причем две составляющие этого процесса называют соответственно зашифрованием и расшифрованием. Математически данное преобразование представляется следующими зависимостями, описывающими действия с исходной информацией:

Понятие «ключ» в стандарте ГОСТ 28147-89 (алгоритм симметричного шифрования) определено следующим образом: «конкретное секретное состояние некоторых параметров алгоритма криптографического преобразования, обеспечивающее выбор одного преобразования из совокупности всевозможных для данного алгоритма преобразований». Иными словами, ключ представляет собой уникальный элемент, с помощью которого можно изменять результаты работы алгоритма шифрования: один и тот же исходный текст при использовании различных ключей будет зашифрован по-разному.

Для того, чтобы результат расшифрования совпал с исходным сообщением (т. е. чтобы M’ = M), необходимо одновременное выполнение двух условий. Во-первых, функция расшифрования D должна соответствовать функции зашифрования E. Во-вторых, ключ расшифрования k2 должен соответствовать ключу зашифрования k1.

Симметричное шифрование

Свою историю алгоритмы симметричного шифрования ведут с древности: именно этим способом сокрытия информации пользовался римский император Гай Юлий Цезарь в I веке до н. э., а изобретенный им алгоритм известен как «криптосистема Цезаря».

В настоящее время наиболее известен алгоритм симметричного шифрования DES (Data Encryption Standard), разработанный в 1977 г. До недавнего времени он был «стандартом США», поскольку правительство этой страны рекомендовало применять его для реализации различных систем шифрования данных. Несмотря на то, что изначально DES планировалось использовать не более 10-15 лет, попытки его замены начались только в 1997 г.

Стандарт ГОСТ 28147-89

| Рис. 1. Схема алгоритма ГОСТ 28147-89. |

Алгоритм, определяемый ГОСТ 28147-89, предусматривает четыре режима работы: простой замены, гаммирования, гаммирования с обратной связью и генерации имитоприставок. В них используется одно и то же описанное выше шифрующее преобразование, но, поскольку назначение режимов различно, осуществляется это преобразование в каждом из них по-разному.

В режиме простой замены для зашифрования каждого 64-бит блока информации выполняются 32 описанных выше раунда. При этом 32-бит подключи используются в следующей последовательности:

Расшифрование в данном режиме проводится точно так же, но с несколько другой последовательностью применения подключей:

4. Содержимое регистра N2 складывается по модулю 232 с константой C2 = 224 + 216 + 28 + 1, а результат сложения записывается в регистр N2.

5. Содержимое регистров N1 и N2 подается на выход в качестве 64-бит блока гаммы шифра (в данном случае N1 и N2 образуют первый блок гаммы).

Если необходим следующий блок гаммы (т. е. необходимо продолжить зашифрование или расшифрование), выполняется возврат к операции 2.

Для расшифрования гамма вырабатывается аналогичным образом, а затем к битам зашифрованного текста и гаммы снова применяется операция XOR. Поскольку эта операция обратима, в случае правильно выработанной гаммы получается исходный текст (таблица).

Зашифрование и расшифрование в режиме гаммирования

| Операция | Результат | |

| Исходный текст | 100100 | |

| Гамма | XOR | 111000 |

| Шифртекст | = | 011100 |

| Гамма | XOR | 111000 |

| Исходный текст | = | 100100 |

Для выработки нужной для расшифровки гаммы шифра у пользователя, расшифровывающего криптограмму, должен быть тот же ключ и то же значение синхропосылки, которые применялись при зашифровании информации. В противном случае получить исходный текст из зашифрованного не удастся.

В режиме гаммирования с обратной связью для заполнения регистров N1 и N2, начиная со 2-го блока, используется не предыдущий блок гаммы, а результат зашифрования предыдущего блока открытого текста (рис. 2). Первый же блок в данном режиме генерируется полностью аналогично предыдущему.

| Рис. 2. Выработка гаммы шифра в режиме гаммирования с обратной связью. |

Стандарт AES

В отличие от алгоритма ГОСТ 28147-89, который долгое время оставался секретным, американский стандарт шифрования AES, призванный заменить DES, выбирался на открытом конкурсе, где все заинтересованные организации и частные лица могли изучать и комментировать алгоритмы-претенденты.

Алгоритм Rijndael не похож на большинство известных алгоритмов симметричного шифрования, структура которых носит название «сеть Фейстеля» и аналогична российскому ГОСТ 28147-89. Особенность сети Фейстеля состоит в том, что входное значение разбивается на два и более субблоков, часть из которых в каждом раунде обрабатывается по определенному закону, после чего накладывается на необрабатываемые субблоки (см. рис. 1).

В отличие от отечественного стандарта шифрования, алгоритм Rijndael представляет блок данных в виде двухмерного байтового массива размером 4X4, 4X6 или 4X8 (допускается использование нескольких фиксированных размеров шифруемого блока информации). Все операции выполняются с отдельными байтами массива, а также с независимыми столбцами и строками.

|

| Рис. 3. Операция BS. |

|

| Рис. 4. Операция SR. |

|

| Рис. 5. Операция MC. |

|

| Рис. 6. Операция AK. |

В каждом раунде (с некоторыми исключениями) над шифруемыми данными поочередно выполняются перечисленные преобразования (рис. 7). Исключения касаются первого и последнего раундов: перед первым раундом дополнительно выполняется операция AK, а в последнем раунде отсутствует MC. В результате последовательность операций при зашифровании выглядит так:

|

| Рис. 7. Раунд алгоритма Rijndael. |

Количество раундов шифрования (R) в алгоритме Rijndael переменное (10, 12 или 14 раундов) и зависит от размеров блока и ключа шифрования (для ключа также предусмотрено несколько фиксированных размеров).

Rijndael стал новым стандартом шифрования данных благодаря целому ряду преимуществ перед другими алгоритмами. Прежде всего он обеспечивает высокую скорость шифрования на всех платформах: как при программной, так и при аппаратной реализации. Его отличают несравнимо лучшие возможности распараллеливания вычислений по сравнению с другими алгоритмами, представленными на конкурс. Кроме того, требования к ресурсам для его работы минимальны, что важно при его использовании в устройствах, обладающих ограниченными вычислительными возможностями.

Недостатком же алгоритма можно считать лишь свойственную ему нетрадиционную схему. Дело в том, что свойства алгоритмов, основанных на сети Фейстеля, хорошо исследованы, а Rijndael, в отличие от них, может содержать скрытые уязвимости, которые могут обнаружиться только по прошествии какого-то времени с момента начала его широкого распространения.

Асимметричное шифрование

Асимметричные алгоритмы шифрования основаны на применении однонаправленных функций. Согласно определению, функция y = f(x) является однонаправленной, если: ее легко вычислить для всех возможных вариантов x и для большинства возможных значений y достаточно сложно вычислить такое значение x, при котором y = f(x).

Однонаправленные функции с потайным ходом используются в широко распространенном алгоритме асимметричного шифрования RSA.

Алгоритм RSA

Секретный ключ k2 выбирается случайным образом и должен соответствовать следующим условиям:

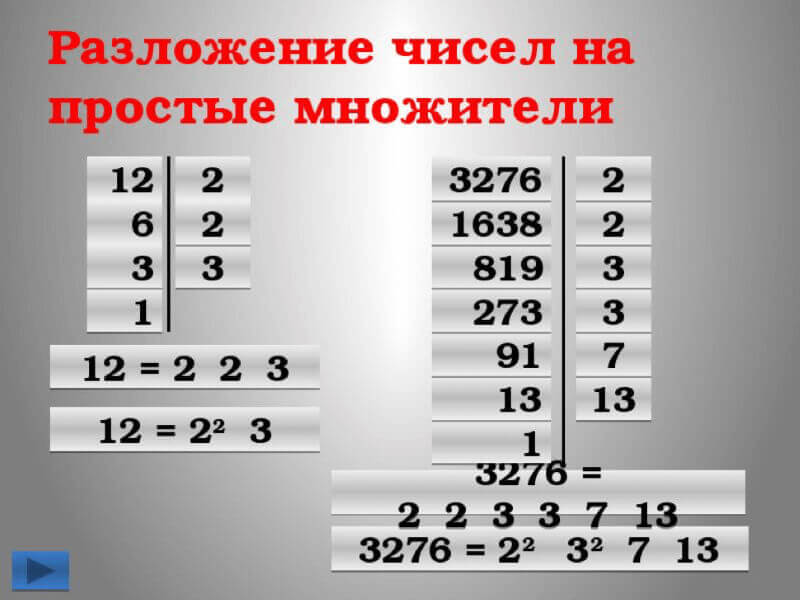

Открытый ключ k1 вычисляется из соотношения (k2*k1 ) = 1 mod F(N), и для этого используется обобщенный алгоритм Евклида (алгоритм вычисления наибольшего общего делителя). Зашифрование блока данных M по алгоритму RSA выполняется следующим образом: C = M[в степени k1] mod N. Заметим, что, поскольку в реальной криптосистеме с использованием RSA число k1 весьма велико (в настоящее время его размерность может доходить до 2048 бит), прямое вычисление M[в степени k1] нереально. Для его получения применяется комбинация многократного возведения M в квадрат с перемножением результатов.

Обращение данной функции при больших размерностях неосуществимо; иными словами, невозможно найти M по известным C, N и k1. Однако, имея секретный ключ k2, при помощи несложных преобразований можно вычислить M = Ck2 mod N. Очевидно, что, помимо собственно секретного ключа, необходимо обеспечивать секретность параметров P и Q. Если злоумышленник добудет их значения, то сможет вычислить и секретный ключ k2.

Какое шифрование лучше?

Тем не менее эти недостатки не препятствуют широкому применению алгоритмов асимметричного шифрования. Сегодня существуют криптосистемы, поддерживающие сертификацию открытых ключей, а также сочетающие алгоритмы симметричного и асимметричного шифрования. Но это уже тема для отдельной статьи.

Дополнительные источники информации

Другие статьи из раздела

Демонстрация Chloride Trinergy

Впервые в России компания Chloride Rus провела демонстрацию системы бесперебойного электропитания Chloride Trinergy®, а также ИБП Chloride 80-NET™, NXC и NX для своих партнеров и заказчиков.

Завершена реорганизация двух дочерних предприятий NEC Corporation в России

С 1 декабря 2010 года Генеральным директором ЗАО «NEC Нева Коммуникационные Системы» назначен Раймонд Армес, занимавший ранее пост Президента Shyam …

компания «Гротек»

С 17 по 19 ноября 2010 в Москве, в КВЦ «Сокольники», состоялась VII Международная выставка InfoSecurity Russia. StorageExpo. Documation’2010.

Новейшие решения защиты информации, хранения данных и документооборота и защиты персональных данных представили 104 организации. 4 019 руководителей …

Хотите повысить эффективность работы в офисе? Вам поможет новое МФУ #Panasonic DP-MB545RU. Устройство осуществляет

RAID-контроллеры Adaptec Series 5Z с безбатарейной защитой кэша

Опытные сетевые администраторы знают, что задействование в работе кэш-памяти RAID-контроллера дает серьезные преимущества в производительности …

Трехфазный ИБП Chloride от 200 до 1200 кВт: Trinergy

Trinergy — новое решение на рынке ИБП, впервые с динамическим режимом работы, масштабируемостью до 9.6 МВт и КПД до 99%. Уникальное сочетание …